Argomenti di tendenza

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

23pds (山哥)

Papà/Partner @SlowMist_Team&CISO/#Web3 Ricercatore di sicurezza/RedTeam/Pentester/Ai Security Hunter #bitcoin

🤪 Sei pronto? Hacker professionista di trading di criptovalute??

Il 20 agosto, secondo il monitoraggio di Yu Jin, l'hacker di Radiant Capital ha riacquistato 2109,5 ETH per 8,64 milioni di DAI a un prezzo di 4.096 dollari nell'ultima ora. Una settimana fa, ha venduto 9.631 ETH a un prezzo medio di 4.562 dollari, ottenendo 43,937 milioni di DAI.

Ora l'hacker di Radiant Capital detiene 14.436 ETH + 35,29 milioni di DAI, per un valore di 94,63 milioni di dollari. Rispetto ai 53 milioni di dollari rubati l'anno scorso, il valore è aumentato di 41,63 milioni di dollari.

37,25K

⚠️Il sito ufficiale di Puffer e i canali social hanno subito un attacco, si prega di non interagire con questo protocollo.

SlowMist20 ago, 10:31

🚨Allerta TI di SlowMist🚨

puffer[.]fi e @puffer_finance sono stati compromessi.

⚠️Rimanete vigili — non utilizzate le app o i social media di Puffer fino a nuovo avviso.

1,62K

Definizione dei termini: Valutazione delle prestazioni relative (Relative Performance Evaluation, RPE)

Entrate ricorrenti annuali (ARR, Annual Recurring Revenue)

Yishi19 ago, 15:22

In settori ad alta intensità intellettuale, è ragionevole utilizzare 1/10 del RPE come stipendio. In altre parole, se una startup di 10 persone riesce a raggiungere 20 milioni di dollari di ARR, allora lo stipendio medio dei dipendenti dovrebbe essere intorno ai 200.000 dollari.

1,29K

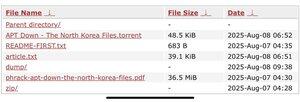

🚨Un membro del presunto gruppo di hacker nordcoreano Kimsuky APT ha subito una grave violazione dei dati, con la fuga di centinaia di GB di file e strumenti interni.

🧐 L'intrusione è avvenuta all'incirca all'inizio di giugno 2025, esponendo i complessi backdoor, i framework di phishing e le operazioni di ricognizione dell'organizzazione. Secondo l'analisi dei file trapelati, il dump interno proviene da due sistemi compromessi di un operatore di Kimsuky con il nome in codice "KIM". Uno è una workstation di sviluppo Linux che esegue Deepin 20.9; l'altro è un VPS pubblico utilizzato per attività di phishing mirato.

cc @SlowMist_Team 🧐

26,24K

🚨 È stata scoperta una vulnerabilità 0-Day nella popolare soluzione di portafoglio del settore delle criptovalute HashiCorp Vault, che coinvolge autenticazione e autorizzazione, esecuzione remota di codice e altro ancora. Si prega di aggiornare tempestivamente.

Le vulnerabilità 0-Day di HashiCorp Vault consentono agli attaccanti di eseguire codice remoto.

3,16K

Principali

Ranking

Preferiti

On-chain di tendenza

Di tendenza su X

Principali fondi recenti

Più popolari